Google ha confirmado que su herramienta impulsada por IA, Big Sleep, identificó y detuvo una vulnerabilidad crítica de día cero en SQLite (CVE‑2025‑6965) antes de que pudiera ser explotada.

Esta es la primera vez que un agente de IA intercepta un exploit en vivo antes de un ataque, lo que marca un cambio de la ciberseguridad reactiva a la proactiva.

Lo que dice Google

Según el equipo interno de Google y un informe de The Record, Big Sleep utilizó señales de amenaza avanzadas para detectar la vulnerabilidad, que ya estaba en manos de los actores de amenazas pero aún no se había implementado.

Big Sleep neutralizó con éxito la vulnerabilidad CVE-2025-6965 antes de su lanzamiento público. Nunca estuvo disponible. Es un hito.

Representante de Google a través de The Record

Lo que eso significa (en palabras humanas)

La mayoría de los sistemas de ciberseguridad funcionan después de que ocurre algo malo. Big Sleep no esperó. Interpretó las señales, ató cabos e intervino antes de que se produjeran daños.

Aquí está el giro: el fallo ni siquiera se había publicado. Esto significa que Big Sleep identificó la intención de explotarlo, no solo de abrir puertas. Este tipo de previsión no se había realizado a este nivel, hasta ahora.

Conectemos los puntos

🕳️ ¿Qué significa “vulnerabilidad de día cero”?

Una vulnerabilidad de día cero es una falla de seguridad que nadie ha solucionado aún, pero los atacantes ya saben que existe.

Se llama “día cero” porque los desarrolladores no han tenido ningún día para solucionarlo.

Si los piratas informáticos atacan antes de que haya una solución disponible, se convierte en un ataque de día cero: una de las amenazas más difíciles de detener.

Así que aquí está la cronología habitual:

La vulnerabilidad existe

Los hackers lo encuentran

El ataque ocurre

La empresa se apresura a solucionar el problema

Todo el mundo actualiza su software (con suerte)

Pero eso no fue lo que pasó esta vez.

¿Cómo logró Big Sleep detectarlo antes de que fuera explotado públicamente?

La IA de Google no esperó el ataque. Interpretó las señales.

Big Sleep utilizó reconocimiento de patrones de IA avanzado e inteligencia de amenazas en tiempo real para detectar una vulnerabilidad (CVE‑2025‑6965) que ya estaba siendo preparada por actores de amenazas. El error estaba en las ramas de desarrollo de SQLite (no en una versión pública), pero aún era visible para los piratas informáticos que saben dónde buscar.

Así es como probablemente Google lo supo:

Los actores de amenazas estaban probando la vulnerabilidad

Se encontraron pistas en actividad inusual de GitHub, señales de explotación o conversaciones en la dark web.

Big Sleep lo marcó antes de que pudiera ser utilizado como arma.

Así que sí: este fue un verdadero día cero.

Pero Big Sleep lo detuvo antes de que se convirtiera en un ataque.

Una rara victoria en ciberseguridad.

El papel de la IA en la ciberprotección

Las herramientas tradicionales de ciberseguridad funcionan como alarmas: se activan cuando sucede algo sospechoso.

La IA es diferente. Puede prever.

Big Sleep no solo buscó amenazas conocidas. Conectó señales, comprendió la intención y actuó antes de que el exploit se hiciera público.

Este es el nuevo juego:

La IA busca patrones, no solo firmas

Aprende de miles de millones de puntos de datos, más rápido que cualquier equipo humano

Y se vuelve más inteligente cada vez que detecta algo nuevo.

Con herramientas como Big Sleep, la ciberseguridad pasa de la reacción a la prevención.

En lugar de esperar el fuego, la IA encuentra la chispa.

¿Y en este caso?

Lo apagó antes de que alguien se quemara.

IA en ataque vs. IA en defensa

La IA no sólo protege sistemas: también se utiliza para destruirlos.

Así es como se diferencian los roles:

IA en ataque 🧨 | IA en defensa 🛡️ | |

Objetivo | Encontrar debilidades más rápido que los humanos. | Para detener las amenazas antes de que causen daños |

Táctica | Automatiza el phishing y crea malware más inteligente | Detecta patrones y predice exploits |

Velocidad | Lanza ataques a escala y velocidad. | Reacciona de forma instantánea y preventiva. |

Adaptabilidad | Aprende cómo funcionan las defensas y luego las evade. | Aprende de los ataques y luego se adapta más rápido |

Mundo real | Deepfakes, ransomware impulsado por IA | Herramientas como Big Sleep, Sec-Gemini, FACADE |

En resumen

🧯 La vulnerabilidad

CVE‑2025‑6965 es una falla crítica de corrupción de memoria en SQLite, no en MySQL.

Se trata de un desbordamiento de entero o un desbordamiento de búfer, que podría permitir a los atacantes leer o modificar la memoria.

La falla existía en versiones anteriores a la 3.50.2.

🛠️ La solución

La herramienta de inteligencia artificial de Google, Big Sleep, detectó esta vulnerabilidad utilizando señales de amenaza en tiempo real y la detuvo antes de que pudiera ser explotada.

El problema se solucionó en la versión 3.50.2 de SQLite, lanzada el 28 de junio de 2025.

🔧 Cómo actualizar SQLite

Si usa SQLite directamente (en aplicaciones, sistemas o herramientas integradas), debe actualizar de inmediato:

# Para sistemas Ubuntu/Debian

sudo apt update && sudo apt install sqlite3 libsqlite3-0

# Para macOS (Homebrew)

Actualización de Brew SQLite

Si su aplicación incluye SQLite internamente, reconstrúyalo y vuelva a implementarlo usando la versión 3.50.2 o posterior.

La mayoría de los principales administradores de paquetes ya han implementado el parche: verifique su entorno para confirmarlo.

❌ No se necesita ninguna acción para MySQL

Este error no afecta a MySQL.

Si está ejecutando MySQL, está seguro: esto es estrictamente un problema de SQLite.

🔐 Comprobación final

✅ Si estás en SQLite 3.50.2 o posterior, tienes el parche aplicado.

¿Aún usas versiones anteriores? Es hora de actualizar.

Big Sleep manejó la alerta temprana.

Ahora te toca a ti cerrar la puerta.

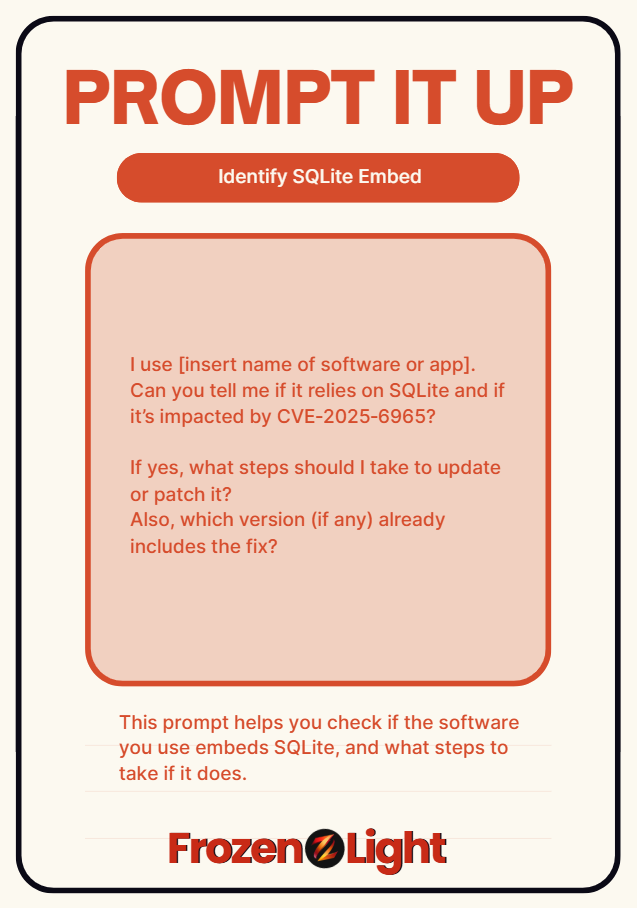

Prompt It Up: ¿Mi software se ve afectado por CVE‑2025‑6965?

¿No está seguro de si las herramientas que utiliza están afectadas por el error de día cero de SQLite?

Este mensaje le ayudará a comprobar si el software que utiliza incorpora SQLite y qué pasos debe seguir si es así.

📋 Mensaje de copiar y pegar

Utilizo [insertar nombre del software o aplicación].

¿Puede decirme si depende de SQLite y si se ve afectado por CVE‑2025‑6965?

Si es así, ¿qué pasos debo seguir para actualizarlo o parchearlo?

Además, ¿qué versión (si hay alguna) ya incluye la solución?

Ejemplo

Utilizo Adobe Lightroom.

¿Utiliza SQLite y está afectado por CVE‑2025‑6965?

¿Qué puedo hacer para parchear o confirmar que estoy protegido?

Este mensaje funciona con ChatGPT, Claude, Gemini o cualquier LLM de confianza.

No necesitas conocer tu sistema al dedillo: simplemente pregunta y sigue los pasos.

Perspectiva del equipo Frozen Light

Ahora la IA funciona en ambos lados de la barrera.

Necesitamos entender: ésta es la nueva realidad.

Esta historia no se trata solo de cómo Big Sleep de Google detuvo un ataque de día cero (aunque nos alegra que lo haya hecho; de lo contrario, este artículo habría sido mucho más alarmante).

Se trata de algo más grande:

La IA ya no espera las infracciones. Observa el comportamiento.

Y eso es cierto para todos: atacantes y defensores por igual.

Vamos a desglosarlo.

Cuando los atacantes usan IA, estudian su sistema para encontrar el punto débil.

Cuando los defensores usan IA, estudian cómo se comporta el sistema para captar la señal antes de la intrusión.

Son policías y ladrones, ambos con IA.

Pero basta que uno de los lados pierda la señal para que se produzca un daño real.

Big Sleep no encontró ningún error conocido.

Observó cómo se comportaba el software, detectó intenciones maliciosas en curso y lo cerró.

A partir de ahí comenzó la carrera por los parches.

Eso es observación, predicción y respuesta: el verdadero poder de una IA bien entrenada.

Porque eso es lo que hace el pensamiento basado en patrones:

Si la IA está correctamente entrenada, puede usar el pasado para predecir el futuro, más rápido de lo que un atacante puede explotarlo.

Aquí está el punto más importante:

En cualquier estrategia de IA, no olvidemos qué es la IA.

Entrénelo para que haga su trabajo, o no espere que lo haga por usted.

Esta vez, la cosa salió a nuestro favor.

Asegúrese de que su estrategia de IA funcione en la suya.